News

인텔 프로세서 보안 버그 '포어섀도' 등장

본문

스펙터·멜트다운 이은 악재.. 인텔 "대처 끝나"

(지디넷코리아=권봉석 기자)올 초부터 스펙터·멜트다운 등 각종 보안 문제로 홍역을 앓았던 인텔 프로세서에 또 하나의 악재가 등장했다. 프로세서 내부의 L1 캐시메모리 뿐만 아니라 보안 강화 영역을 침범할 수 있는 새로운 문제인 포어섀도(Foreshadow)가 공개된 것이다.

포어섀도는 6세대 코어 프로세서(스카이레이크)부터 탑재된 보안 기술인 SGX를 무력화할 수 있다. 여러 가상머신을 동시에 실행하는 서버 등 환경에서는 다른 가상머신의 메모리를 침범하고 엿볼 수 있다.

■ 프로세서 내부 보안 영역 침입 가능

'포어섀도'는 이 문제를 발견한 여러 보안 전문가들이 붙인 이름이다. 우리말로 '복선', '예시'라는 뜻에서 알 수 있듯 인텔 프로세서가 실행 속도를 향상시키기 위해 활용하는 각종 분기 예측 기능의 허점을 파고든다.

포어섀도 역시 각종 분기 예측 기능의 허점을 파고 든다. (사진=픽사베이/foreshadowattack.eu)

포어섀도는 두 가지 버전으로 나뉜다. 하나는 프로세서 내부의 별도 보안 공간을 공격해 보안 특화 명령인 SGX를 무력화하는 것이며, 또 다른 하나는 가상머신과 운영체제 커널 메모리, SMM 메모리 내 정보를 유출하는 것이다.

인텔에 따르면 6/7세대 코어 프로세서는 물론 SGX를 탑재 하지 않은 다른 프로세서도 포어섀도에 취약한 문제점을 안고 있다.

SGX는 인텔 6세대 코어 프로세서(스카이레이크)부터 도입된 명령어다. 암호화 등 중요한 작업을 수행할 때 메모리가 아닌 프로세서 내부 별도 공간(인클레이브)에 중요한 데이터를 저장해 보안 강도를 높이기 위한 목적으로 만들어졌다.

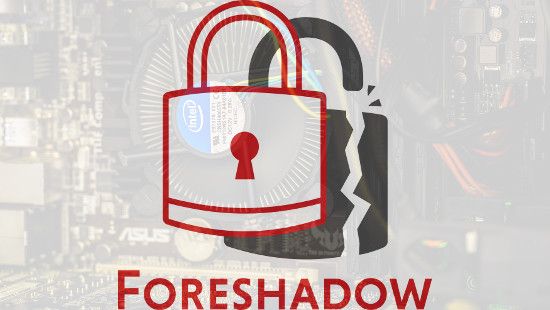

포어섀도를 이용하면 인텔 프로세서 내부 격리 공간을 엿볼 수 있다. (그림=인텔)

그러나 포어섀도를 악용하면 SGX가 이용하는 프로세서 내부 공간을 침입해 엿보는 것은 물론 빼돌리는 것도 가능해진다. 암호화 키 등 중요한 데이터를 저장해 두었을 경우 이를 고스란히 도둑맞게 된다.

■ 다수 가상머신 실행하는 환경이 더 위험

포어섀도는 사실 개인용 PC보다 여러 가상머신을 한꺼번에 실행하는 서버 환경에서 큰 문제를 일으킨다. 같은 프로세서가 장착된 서버 안에서 실행하는 다른 가상머신의 데이터를 엿볼 수 있기 때문이다.

이는 보안을 중시하는 서버 시장에서 인텔의 영향력을 축소시키는 결과를 낳을 수 있다. 특히 올 상반기 스펙터·멜트다운 이슈 이후 AMD 서버용 프로세서인 에픽이 꾸준히 반사이익을 얻고 있어 인텔에는 여지 없는 악재다.

실제로 인텔 전 CEO인 브라이언 크르자니치 역시 지난 6월 사임 직전 인터뷰에서 "AMD가 서버 시장에서 15%까지 점유율을 높일 것"으로 내다 보기도 했다.

■ "새 설계 적용 프로세서, 올 하반기 이후 나올 것"

인텔은 13일(미국 현지시간) 웹사이트를 통해 "이미 올 초 프로세서 내부 마이크로코드 업데이트를 통해 포어섀도 관련 문제 패치를 마쳤다"고 밝혔다.

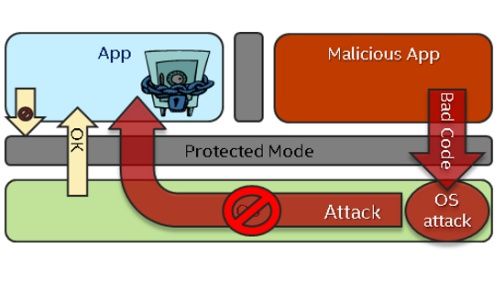

또 업데이트 전후 벤치마크 수치를 공개하며 "포어섀도 관련 패치는 대부분의 경우 성능 하락이나 저하를 일으키지 않을 것"이라고 설명했다.

그러나 스펙터·멜트다운 관련 패치 이후 SSD 등 저장장치 입출력 성능이 떨어진다는 사실이 뒤늦게 밝혀진 적이 있어 인텔의 설명을 그대로 믿기는 어려운 상황이다.

인텔은 포어섀도 패치 적용 이후 일반적인 환경에서 성능 저하가 거의 없다고 주장한다. (그래프=인텔)

마이크로소프트나 레드햇, 오라클 등 각종 운영체제·소프트웨어 관련 기업도 현재 포어섀도 관련 업데이트를 배포한 상태다.

물론 프로세서 내부 코드나 운영체제 등 소프트웨어 업데이트는 완벽한 해결책이 되지 못한다. 근본적인 해결 방법은 1995년 이후 20년 가까이 변화 없이 유지된 프로세서 내부 구조를 완전히 재설계 하는 것이다.

인텔은 올 하반기 출시될 제온 스케일러블 프로세서(캐스케이드 레이크)와 9세대 코어 프로세서가 스펙터와 멜트다운, 포어섀도 등 기존 제기된 문제에서 완전히 자유로울 것이라고 밝혔다.

권봉석 기자(bskwon@zdnet.co.kr)

출처 : 지디넷코리아(https://news.naver.com/main/read.nhn?mode=LSD&mid=shm&sid1=105&oid=092&aid=0002144058)