News

"멜트다운·스펙터 CPU 결함 대비하려면?" 개인 사용자를 위한 PC 보호 가이드

본문

이번 주 언론에 공개된 인텔 CPU 결함은 가정용 컴퓨터 사용자에게도 심각한 영향을 미친다. 인텔 CPU의 멜트다운과 스펙터 결함을 통해 공격자가 PC 내 커널 메모리에 있는 보호된 정보에 액세스해 암호, 암호 키, 개인 사진, 이메일, 컴퓨터 사용 내역 등 중요한 정보를 노출할 수 있다. 매우 심각한 결함이다. 다행히 CPU와 운영체제 공급 업체가 신속하게 패치를 발표했고, 어느 정도는 멜트다운과 스펙터 결함에서 PC를 보호할 수 있을 것이다.

한번에 간단하게 모든 설정을 보호할 수는 없다. 멜트다운과 스펙터는 하드웨어와 소프트웨어, 운영체제 자체에 이르기까지 모든 부분을 구성하는 매우 다른 CPU 결함이다. 이 가이드는 멜트다운과 스펙터 결함에서 개인 PC를 보호하는 데에만 중점을 두고 작성했다.

멜트다운과 스펙터 결함에 대비해 PC를 보호하는 법

다음은 빠른 단계별 체크리스트와 전체 프로세스다.

- 운영체제 업데이트

- 펌웨어 업데이트

- 브라우저 업데이트

- 백신 프로그램 항상 활성화하기

우선 가장 중요한 것은 바로 지금 운영체제를 업데이트하는 것이다. 멜트다운을 처음 발견한 구글 보안 전문가에 따르면, 멜트다운은 매우 심각한 보안 결함으로 1995년부터 모든 인텔 프로세서에 영향을 미쳤다.

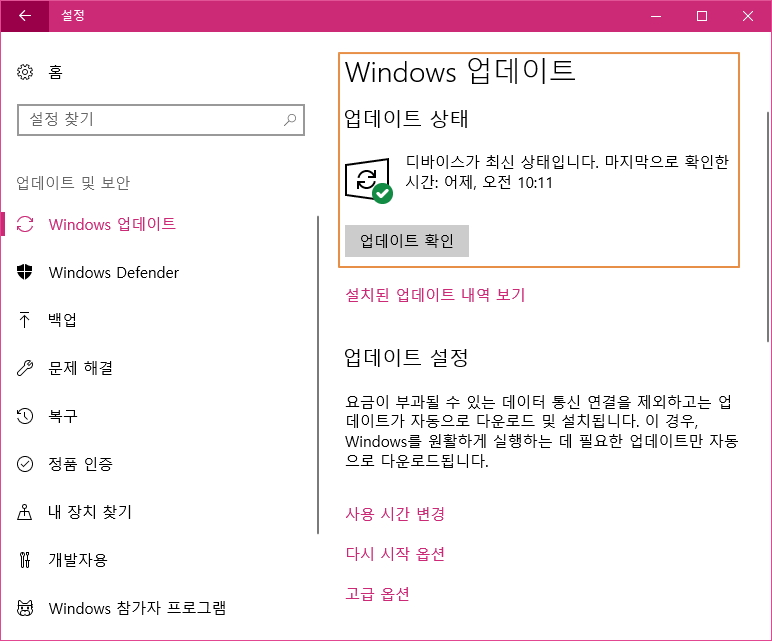

마이크로소프트는 뒤늦게나마 1월 3일 긴급 윈도우 패치를 발표했다. PC가 자동으로 업데이트되지 않으면 시작 > 설정 > 업데이트 및 보안 > Windows Update로 이동한 다음 "업데이트 상태"에서 ‘업데이트 확인’ 버튼을 클릭한다. (윈도우 7 및 8에서는 "Windows Update"를 검색하면된다.) 그러면 시스템에서 사용 가능한 업데이트를 감지하고 다운로드를 시작하는데, 이때 업데이트를 미루지 말고 즉시 설치하자.

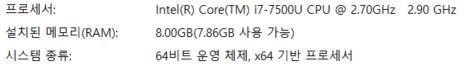

알 수 없는 이유로 업데이트를 내려받을 수 없다면 직접 윈도우 10 KB4056892 패치를 여기에서 다운로드할 수 있다. 32비트(x86)와 64비트(x64) 버전 업데이트 중 하나를 선택한다. PC에서 몇 비트 윈도우를 실행하는지 확인하려면 윈도우 검색 창에 "제어판"(따옴표 제외)을 입력하고 검색 결과에 나온 시스템 정보 앱을 클릭한다. 제어판 창이 열리면, 시스템 > 메모리 크기 및 프로세서 속도 보기 항목에서 몇 비트 운영체제를 쓰고 있는지 확인할 수 있다. 최근 10년간 출시된 대부분의 PC는 64비트 운영 체제를 사용하고 있을 것이다.

윈도우 시스템 정보

앞서 애플은 멜트다운 보호 기능을 12월 발표된 맥OS 하이시에라 13.10.2에 조용히 적용했다. 맥에서 자동으로 업데이트를 설정하지 않았다면, 앱 스토어 업데이트 탭으로 이동해 강제 업데이트를 적용해야 한다. 크롬북도 지난 12월에 크롬OS 63으로 이미 업데이트되었을 텐데, 여기에 CPU 결함을 완화하는 패치가 포함돼있다. 리눅스 개발자들은 커널 패치를 작업 중이다. 패치는 리눅스 커널에도 적용할 수 있다.

이제 나쁜 소식을 알려본다. 운영체제 패치는 PC 속도를 저하한다고 알려져 있지만, 실행 중인 CPU 작업 부하에 따라 적용 범위가 매우 다르다. 인텔은 게임이나 웹 브라우저 같은 대다수 일반용 애플리케이션에 미치는 영향이 매우 작을 것이라고 밝혔다. 그러나 향후 PC 성능 저하를 우려해 업데이트를 설치할 수 있을 것이다.

펌웨어 업데이트 확인하기

멜트다운 결함은 하드웨어에서 발생한 것이기 때문에, 인텔은 프로세서 업데이트용 펌웨어를 공개했다. 인텔은 1월 4일 성명을 통해 “다음 주말까지 멜트다운 결함 패치가 발매 5년 내의 인텔 기기의 90% 이상에 도달할 것으로 기대”한다고 밝혔다. 또한, 펌웨어 업데이트가 필요한지 여부를 결정할 때 유용한 탐지 도구도 발표했다.

실제로 펌웨어 업데이트를 받는 것이 점점 까다로워지고 있는데, 펌웨어를 인텔에서 직접 발표하지 않는 것이 원인이다. 대신 사용자들은 노트북이나 PC, 메인보드 제조업체를 통해 펌웨어를 받고 있다. 인텔이 공개한 지원 페이지에는 모든 협력 업체의 안내 페이지 링크가 실려 있다. 이 페이지에서 사용자에게 필요한 펌웨어 업데이트와 PC 모델의 정보를 찾을 수 있다. 대부분 기성 제품으로 출시된 컴퓨터나 노트북 외부에는 모델 번호가 적힌 스티커가 붙어 있어 쉽게 확인할 수 있을 것이다.

브라우저 업데이트하기

사용자의 보호 커널 메모리에 소프트웨어로 액세스하는 결함인 스펙터에도 대비해야 한다. 인텔, AMD, ARM 칩은 모두 일정 정도 스펙터 결함에 취약한 것으로 알려져 있다. 소프트웨어 애플리케이션 역시 스펙터 결함을 대비해 업데이트되어야 한다. 주요 PC용 웹 브라우저는 일제히 자바스크립트로 CPU 결함을 악용하는 악의적 웹사이트에 대한 1차 방어선으로서의 업데이트를 발표했다.

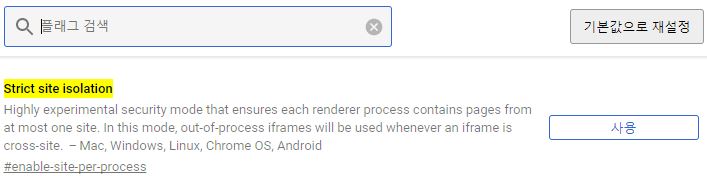

마이크로소프트는 윈도우 업데이트에서 엣지와 익스플로러를 업데이트했다. 파이어폭스도 패치에 스펙터 대비책을 포함했다. 크롬 버전 63은 선택적 사이트 기능인 ‘사이트 격리’를 보호 방안으로 제시했다. URL 창에 chrome://flags/#enable-site-per-process를 입력하고 ‘Strict site isolation’ 항목 ‘사용’을 허가한다. 1월 23일 발표될 크롬 버전 64에서는 더 많은 보호 기능을 제공할 것으로 보인다.

백신 프로그램 항상 활성화하기

이번 사건은 PC 보호가 얼마나 중요한지를 의미한다. CPU 결함을 발견한 구글 전문가는 전통적인 기존 안티바이러스 소프트웨어가 멜트다운이나 스펙터 공격을 탐지하지 못한다고 밝혔다. 그러나 공격자가 이들 결함을 통해 익스플로잇 공격을 하려면 악성 코드를 사용자의 PC에 주입하고 실행할 수 있어야 한다. 그러므로 보안 소프트웨어를 설치하고, 항상 주의한다면 해킹과 맬웨어를 차단하는 데 도움이 된다. 또 구글은 “향후 멜트다운이나 스펙터 공격에 대해 많은 것이 알려진 후에는 바이너리를 비교해 공격 맬웨어를 탐지할 수 있을 것”이라고 밝혔다. editor@itworld.co.kr

출처 : IT World (http://www.itworld.co.kr/news/107751#csidxfdcb0172d0dda87953b9d8b85fa48ca  )

)